el rey del chocolate

miércoles, 28 de marzo de 2012

miércoles, 29 de febrero de 2012

trabajos de redes

ROUTER:

Un router anglicismo, también conocido como encaminador, enrutador, direccionador o ruteador es un dispositivo de hardware usado para la interconexión de redes informáticas que permite asegurar el direccionamiento de paquetes de datos entre ellas o determinar la mejor ruta que deben tomar. Opera en la capa tres del modelo OSI.

VENTAJAS Y DESVENTAJAS DEL USO DE ROUTERS:

Los routers son configurables. Esto permite al administrador tomar decisiones de ruteo (rutas estáticas en caso de fallas) , así como hacer sincronización del desempeño de la interred.

Son relativamente fáciles de mantener una vez configurados, ya que muchos protocolos pueden actualizar sus tablas de ruta de una manera dinámica.

Los routers proveen características entre intereses, esto previene incidentes que pudieran ocurrir en una sub red, afectando a otras sub redes. Así como también previene la presencia de intrusos.

Los routers no son afectados por los contrastes de los tiempos de retardos como ocurre en los bridges. Esto significa que los routers no están limitados topológicamente.

Los routers son inteligentes y pueden seleccionar el camino más aconsejable entre dos o más conexiones simultaneas. Esto además permite hacer balances de la carga lo cual alivia las congestiones. Dentro de las desventajas se pueden mencionar que requieren una cantidad significativa de tiempo para instalarlos y configurarlos dependiendo de la topología de la red y de los protocolos usados. Los routers son dependientes del protocolo, cada

protocolo a rutear debe ser conocido por el router. Tienen un mayor costo que los Bridges y son más complejos. Tipos:

lRouter Adsl: Es el router que nos proporciona el proveedor de internet (ISP).

lRouter Software. Es una pc que permite pasar los paquetes de una red a otra. Linux da soporte para este tipo de software, llamado reenvio (forwarding).

lRouter Hardware. Es un router que permite pasar de una subred a otra. Hace de enmáscaramiento. Es una opción interesante si la red es nueva, y no se disponen de computadoras antiguas para hacerlos por software.

lLos router tienes dos IPs, por lo que permite comunicarse con las redes de esas ips

HOST:

El término host es usado en informática para referirse a las computadoras conectadas a una red, que proveen y utilizan servicios de ella. Los usuarios deben utilizar anfitriones para tener acceso a la red. En general, los anfitriones son computadores monousuario o multiusuario que ofrecen servicios de transferencia de archivos, conexión remota, servidores de base de datos, servidores web, etc. Los usuarios que hacen uso de los anfitriones pueden a su vez pedir los mismos servicios a otras máquinas conectadas a la red. De forma general un anfitrión es todo equipo informático que posee una dirección IP y que se encuentra interconectado con uno o más equipos. Un host o anfitrión es un ordenador que funciona como el punto de inicio y final de las transferencias de datos. Comúnmente descrito como el lugar donde reside un sitio web. Un anfitrión de Internet tiene una dirección de Internet única (direción IP) y un nombre de dominio único o nombre de anfitrión.

MODEM:Un módem (Modulador Demodulador) es un dispositivo que sirve para enviar una señal llamada moduladora mediante otra señal llamada portadora. Se han usado módems desde los años 60, principalmente debido a que la transmisión directa de las señales electrónicas inteligibles, a largas distancias, no es eficiente, por ejemplo, para transmitir señales de audio por el aire, se requerirían antenas de gran tamaño (del orden de cientos de metros) para su correcta recepción. Es habitual encontrar en muchos módems de red conmutada la facilidad de respuesta y marcación automática, que les permiten conectarse cuando reciben una llamada de la RTPC (Red Telefónica Pública Conmutada) y proceder a la marcación de cualquier número previamente grabado por el usuario. Gracias a estas funciones se pueden realizar automáticamente todas las operaciones de establecimiento de la comunicación.

Es un dispositivo que permiten a las computadoras comunicarse entre sí a través de líneas telefónicas, esta comunicación se realiza a través de la modulación y demodulación de señales electrónicas que pueden ser procesadas por computadoras, las señales analógicas se convierten en digitales y viceversa. Los modems pueden ser externos o internos dependiendo de su ubicación física en la red. Entre los mayores fabricantes tenemos a 3COM, AT&T, Motorola, US Robotics y NEC.

La transmisión por modem se divide en tres tipos:

SIMPLEX: Permite enviar información solo en un sentido.

HALF DUPLEX: Permite enviar información en ambos sentidos pero no a la misma vez.

FULL DUPLEX: Permite enviar información en ambos sentidos simultaneamente.

NIC / MAU: Son tarjetas de interface de red (Network Interface Card o NIC) o también se le denominan unidades de

acceso al medio (Medium Access Unit o MAC). Cada computadora necesita el “hardware” para transmitir y recibir información. Es el dispositivo que conecta la computadora u otro equipo de red con el medio físico. La NIC es un tipo

de tarjeta de expansión de la computadora y proporciona un puerto en la parte trasera de ella al cual se conecta el

cable de la red. Hoy en día cada vez son más los equipos que disponen de interfaz de red, principalmente Ethernet,

incorporadas. A veces, es necesario, además de la tarjeta de red, un TRANCEPTOR. Este es un dispositivo que se

conecta al medio físico y a la tarjeta, bien porque no sea posible la conexión directa (10base 5) o porque el medio sea

distinto del que utiliza la tarjeta. también se le denomina MAC al protocolo empleado para la propagación de las

señales eléctricas. Define el subnivel inferior de la capa 2 del modelo OSI (Capa de Enlace).

MULTIPLEXOR:

Los multiplexores son circuitos combinacionales con varias entradas y una única salida de datos, están dotados de entradas de control capaces de seleccionar una, y sólo una, de las entradas de datos para permitir su transmisión desde la entrada seleccionada hacia dicha salida.

En el campo de la electrónica el multiplexor se utiliza como dispositivo que puede recibir varias entradas y transmitirlas por un medio de transmisión compartido. Para ello lo que hace es dividir el medio de transmisión en múltiples canales, para que varios nodos puedan comunicarse al mismo tiempo.

Una señal que está multiplexada debe demultiplexarse en el otro extremo.

Según la forma en que se realice esta división del medio de transmisión, existen varias clases de multiplexación:

- Multiplexación por división de frecuencia

- Multiplexación por división de tiempo

- Multiplexación por división de código

- Multiplexación por división de longitud de onda

Diseño en Electrónica Digital

Estos circuitos combinacionales poseen líneas de entrada de datos, una línea de salida y n entradas de selección. Las entradas de selección indican cuál de estas líneas de entrada de datos es la que proporciona el valor a la línea de salida.

líneas de entrada de datos, una línea de salida y n entradas de selección. Las entradas de selección indican cuál de estas líneas de entrada de datos es la que proporciona el valor a la línea de salida.También se pueden construir multiplexores con mayor número de entradas utilizando multiplexores de menos entradas, utilizando la composición de multiplexores.

En electrónica digital, es usado para el control de un flujo de información que equivale a un conmutador. En su forma más básica se compone de dos entradas de datos (A y B), una salida de datos y una entrada de control. Cuando la entrada de control se pone a 0 lógico, la señal de datos A es conectada a la salida; cuando la entrada de control se pone a 1 lógico, la señal de datos B es la que se conecta a la salida.

El multiplexor es una aplicación particular de los decodificadores, tal que existe una entrada de habilitación (EN) por cada puerta AND y al final se hace un OR entre todas las salidas de las puertas AND.

La función de un multiplexor da lugar a diversas aplicaciones:

- Selector de entradas.

- Serializador: Convierte datos desde el formato paralelo al formato serie.

- Transmisión multiplexada: Utilizando las mismas líneas de conexión, se transmiten diferentes datos de distinta procedencia.

- Realización de funciones lógicas: Utilizando inversores y conectando a 0 o 1 las entradas según interese, se consigue diseñar funciones complejas, de un modo más compacto que con las tradicionales puertas lógicas.

SWICTH:

Un Switch es un dispositivo de Networking situado en la capa 2 del modelo de referencia OSI (no confundir con ISO: Organización Internacional para la Normalización).

En esta capa además se encuentran las NIC (Netwok Interface Card; Placa de Red) pueden ser inalámbricas y los Bridges (Puentes).

1. Aprenden que dispositivo es conectado a cual puerto.

2. Conmutan tramas de forma "inteligente" a el puerto o puertos donde se localiza el destino.

3. Remueven loops con el protocolo Spanning Tree Protocol (STP).

Las anteriores funciones se aplican a puentes transparentes.

Veamos más claramente estas funciones.

Cuando el switch recibe una trama en un puerto, examina la dirección MAC origen y si no existe un entrada igual en la tabla CAM, el switch agregará la direcció a la tabla, incluyendo el número de puerto origen. Si la dirección ya esta en la tabla CAM, el switch compara el puerto entrante con el puerto existente. Si son diferentes, el switch actualiza la tabla CAM con la nueva información del puerto.

La tabla CAM puede ser construida estatica o dinamicamente. Por defecto, cuando prendes el switch, la tabla CAM esta vacia, a menos que tengas configurada una entrada estatica en ella.

Repetidor:

Un repetidor es un dispositivo electrónico que recibe una señal débil o de bajo nivel y la retransmite a una potencia o nivel más alto, de tal modo que se puedan cubrir distancias más largas sin degradación o con una degradación tolerable.

El término repetidor se creó con la telegrafía y se refería a un dispositivo electromecánico utilizado para regenerar las señales telegráficas. El uso del término ha continuado en telefonía y transmisión de datos.

En telecomunicación el término repetidor tiene los siguientes significados normalizados:

En el caso de señales digitales el repetidor se suele denominar regenerador ya que, de hecho, la señal de salida es una señal regenerada a partir de la de entrada.

Los repetidores se utilizan a menudo en los cables transcontinentales y transoceánicos ya que la atenuación (pérdida de señal) en tales distancias sería completamente inaceptable sin ellos. Los repetidores se utilizan tanto en cables de cobre portadores de señales eléctricas como en cables de fibra óptica portadores de luz.

Los repetidores se utilizan también en los servicios de radiocomunicación. Un subgrupo de estos son los repetidores usados por los radioaficionados.

Asimismo, se utilizan repetidores en los enlaces de telecomunicación punto a punto mediante radioenlaces que funcionan en el rango de las microondas, como los utilizados para distribuir las señales de televisión entre los centros de producción y los distintos emisores o los utilizados en redes de telecomunicación para la transmisión de telefonía.

En comunicaciones ópticas el término repetidor se utiliza para describir un elemento del equipo que recibe una señal óptica, la convierte en eléctrica, la regenera y la retransmite de nuevo como señal óptica. Dado que estos dispositivos convierten la señal óptica en eléctrica y nuevamente en óptica, estos dispositivos se conocen a menudo como repetidores electroópticos.

Los repetidores telefónicos consistentes en un receptor (auricular) acoplado mecánicamente a un micrófono de carbón fueron utilizados antes de la invención de los amplificadores electrónicos dotados de tubos de vacío.

PUENTE O BRIDGE:2. Conmutan tramas de forma "inteligente" a el puerto o puertos donde se localiza el destino.

3. Remueven loops con el protocolo Spanning Tree Protocol (STP).

Las anteriores funciones se aplican a puentes transparentes.

Veamos más claramente estas funciones.

Cuando el switch recibe una trama en un puerto, examina la dirección MAC origen y si no existe un entrada igual en la tabla CAM, el switch agregará la direcció a la tabla, incluyendo el número de puerto origen. Si la dirección ya esta en la tabla CAM, el switch compara el puerto entrante con el puerto existente. Si son diferentes, el switch actualiza la tabla CAM con la nueva información del puerto.

La tabla CAM puede ser construida estatica o dinamicamente. Por defecto, cuando prendes el switch, la tabla CAM esta vacia, a menos que tengas configurada una entrada estatica en ella.

Funcionamiento

lEs un dispositivo de capa 2, (enlace de datos)

lConoce los dispositivos que tiene conectados a cada uno de sus puertos (enchufes). Cuando en la especificación del un “switch” leemos algo como “8k MAC address table” se refiere a la memoria que el “switch” destina a almacenar las direcciones. Un “switch” cuando se enchufa no conoce las direcciones de los disposivos de sus puertos, las aprende a medida que circula información a través de él.

Repetidor:

El término repetidor se creó con la telegrafía y se refería a un dispositivo electromecánico utilizado para regenerar las señales telegráficas. El uso del término ha continuado en telefonía y transmisión de datos.

En telecomunicación el término repetidor tiene los siguientes significados normalizados:

- Un dispositivo analógico que amplifica una señal de entrada, independientemente de su naturaleza (analógica o digital).

- Un dispositivo digital que amplifica, conforma, retemporiza o lleva a cabo una combinación de cualquiera de estas funciones sobre una señal digital de entrada para su retransmisión.

En el caso de señales digitales el repetidor se suele denominar regenerador ya que, de hecho, la señal de salida es una señal regenerada a partir de la de entrada.

Los repetidores se utilizan a menudo en los cables transcontinentales y transoceánicos ya que la atenuación (pérdida de señal) en tales distancias sería completamente inaceptable sin ellos. Los repetidores se utilizan tanto en cables de cobre portadores de señales eléctricas como en cables de fibra óptica portadores de luz.

Los repetidores se utilizan también en los servicios de radiocomunicación. Un subgrupo de estos son los repetidores usados por los radioaficionados.

Asimismo, se utilizan repetidores en los enlaces de telecomunicación punto a punto mediante radioenlaces que funcionan en el rango de las microondas, como los utilizados para distribuir las señales de televisión entre los centros de producción y los distintos emisores o los utilizados en redes de telecomunicación para la transmisión de telefonía.

En comunicaciones ópticas el término repetidor se utiliza para describir un elemento del equipo que recibe una señal óptica, la convierte en eléctrica, la regenera y la retransmite de nuevo como señal óptica. Dado que estos dispositivos convierten la señal óptica en eléctrica y nuevamente en óptica, estos dispositivos se conocen a menudo como repetidores electroópticos.

Los repetidores telefónicos consistentes en un receptor (auricular) acoplado mecánicamente a un micrófono de carbón fueron utilizados antes de la invención de los amplificadores electrónicos dotados de tubos de vacío.

Un puente o bridge es un dispositivo de interconexión de redes de ordenadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI. Este interconecta dos segmentos de red (o divide una red en segmentos) haciendo el pasaje de datos de una red hacia otra, con base en la dirección física de destino de cada paquete.

Un bridge conecta dos segmentos de red como una sola red usando el mismo protocolo de establecimiento de red.

Funciona a través de una tabla de direcciones MAC detectadas en cada segmento a que está conectado. Cuando detecta que un nodo de uno de los segmentos está intentando transmitir datos a un nodo del otro, el bridge copia la trama para la otra subred. Por utilizar este mecanismo de aprendizaje automático, los bridges no necesitan configuración manual.

La principal diferencia entre un bridge y un hub es que el segundo pasa cualquier trama con cualquier destino para todos los otros nodos conectados, en cambio el primero sólo pasa las tramas pertenecientes a cada segmento. Esta característica mejora el rendimiento de las redes al disminuir el tráfico inútil.

Para hacer el bridging o interconexión de más de 2 redes, se utilizan los switch.

Se distinguen dos tipos de bridge:

Locales: sirven para enlazar directamente dos redes físicamente cercanas.

Remotos o de área extensa: se conectan en parejas, enlazando dos o más redes locales, formando una red de área extensa, a través de líneas telefónicas.

Funcionamiento:

Un bridge funciona considerando que cada nodo de la red tiene su propia dirección. Un bridge reenvía paquetes en función de la dirección del nodo destino. Realmente, los bridges tienen algún grado de inteligencia puesto que aprenden a dónde enviar los datos. Cuando el tráfico pasa a través del bridge, la información sobre las direcciones de los equipos se almacenan en la RAM del bridge. El bridge utiliza esta RAM para generar una tabla de encaminamiento en función de las direcciones de origen. Inicialmente, la tabla de encaminamiento del bridge está vacía. Cuando los nodos transmiten los paquetes, la dirección de origen se copia en la tabla de encaminamiento. Con esta información de la dirección, el bridge identifica qué equipos están en cada segmento de la red.

Una red grande no está limitada a un solo bridge. Se pueden utilizar múltiples bridge para combinar diferentes redes pequeñas en una red más grande.

Ventajas de un Bridge:

Los bridges tienen todas las características de los repetidores, pero también proporcionan más ventajas. Ofrecen mejor rendimiento de red que los repetidores. Las redes unidas por bridges se han dividido y, por tanto, un número menor de equipos compiten en cada segmento por los recursos disponibles. Visto de otra forma, si una gran red Ethernet se dividió en dos segmentos conectados por un bridge, cada red nueva transportaría un número menor de paquetes, tendríamos menos colisiones y operaría de forma mucho más eficiente. Aunque cada red estaría separada, el bridge pasaría el tráfico apropiado entre ellas. Un bridge puede constituir una pieza de equipamiento autónoma, independiente (un bridge externo) o se puede instalar en un servidor. Si el sistema operativo de red (NOS) lo admite, puede instalar una o más tarjetas de red (NIC) generando un bridge interno. Su popularidad en grandes redes de debe a que:

- Son sencillos de instalar y transparentes a los usuarios.

- Son flexibles y adaptables.

- Son relativamente baratos.

BROUTER:

Un brouter (contracción de las palabras en inglés bridge y router) es un dispositivo de interconexión de redes de computadorea que funciona como un puente de red y como un enrutador. Un brouter puede ser configurado para actuar como puente de red para parte del tráfico de la red, y como enrutador para el resto.

PPTP:

PPTP (Point to Point Tunneling Protocol), es un protocolo de comunicaciones desarrollado por Microsoft, U.S. Robotics, Ascend Communications, 3Com/Primary Access, ECI Telematics conocidas colectivamente como PPTP Forum, para implementar redes privadas virtuales o VPN.

Una VPN es una red privada de computadores que usa Internet para conectar sus nodos.

Especificación PPTP

La especificación para PPTP fue publicada por el RFC 2637, aunque no ha sido ratificada como estándar por el IETF.

Point-To-Point Tunneling Protocol (PPTP) permite el intercambio seguro de datos de un cliente a un servidor formando una Red Privada Virtual (VPN, por el anglicismo Virtual Private Network), basado en una red de trabajo vía TCP/IP. El punto fuerte del PPTP es su habilidad para proveer en la demanda, multi-protocolo soporte existiendo una infraestructura de área de trabajo, como INTERNET. Esta habilidad permitirá a una compañía usar Internet para establecer una red privada virtual (VPN) sin el gasto de una línea alquilada.

Esta tecnología que hace posible el PPTP es una extensión del acceso remoto del PPP (point-to-point-protocol......RFC 1171). La tecnología PPTP encapsula los paquetes ppp en datagramas IP para su transmisión bajo redes basadas en TCP/IP. El PPTP es ahora mismo un boceto de protocolo esperando por su estandarización. Las compañías "involucradas" en el desarrollo del PPTP son Microsoft, Ascend Communications, 3com / Primary Access, ECI Telematics y US Robotics.

PPTP y VPN: El protocolo Point-To-Point Tunneling Protocol viene incluido con WindowsNT 4.0 Server y Workstation. Los Pc`s que tienen corriendo dentro de ellos este protocolo pueden usarlo para conectar con toda seguridad a una red privada como un cliente de acceso remoto usando una red publica como Internet.

Una característica importante en el uso del PPTP es su soporte para VPN. La mejor parte de esta característica es que soporta VPN`s sobre public-switched telephone networks (PSTNs) que son los comúnmente llamados accesos telefónicos a redes.

Usando PPTP una compañía puede reducir en un gran porcentaje el coste de distribución de una red extensa, la solución del acceso remoto para usuarios en continuo desplazamiento porque proporciona seguridad y comunicaciones cifradas sobre estructuras de área de trabajo existentes como PSTNs o Internet.

Vulnerabilidades de PPTP

La seguridad de PPTP ha sido completamente rota y las instalaciones con PPTP deberían ser retiradas o actualizadas a otra tecnología de VPN. La utilidad ASLEAP puede obtener claves de sesiones PPTP y descifrar el tráfico de la LVPN.os ataques a PPTP no pueden ser detectados por el cliente o el servidor porque el exploit es pasivo.

El fallo de PPTP es causado por errores de diseño en la criptografía en los protocolos handshake LEAP de Cisco y MSCHAP-v2 de Microsoft y por las limitaciones de la longitud de la clave en MPPE.

Actualización de PPTP

La actualización de PPTP para las plataformas Microsoft viene por parte de L2TP o IPsec. Su adopción es lenta porque PPTP es fácil de configurar, mientras L2TP requiere certificados de clave pública, e IPsec es complejo y poco soportado por plataformas antiguas como Windows 98 y Windows Me.

PPP:

Point-to-point Protocol (en español Protocolo punto a punto), también conocido por su acrónimo PPP, es un protocolo de nivel de enlace estandarizado en el documento RFC 1661. Por tanto, se trata de un protocolo asociado a la pila TCP/IP de uso en Internet.

El protocolo PPP permite establecer una comunicación a nivel de la capa de enlace TCP/IP entre dos computadoras. Generalmente, se utiliza para establecer la conexión a Internet de un particular con su proveedor de acceso a través de un módem telefónico. Ocasionalmente también es utilizado sobre conexiones de banda ancha (como PPPoE o PPPoA). Además del simple transporte de datos, PPP facilita dos funciones importantes:

- Autenticación. Generalmente mediante una clave de acceso.

- Asignación dinámica de IP. Los proveedores de acceso cuentan con un número limitado de direcciones IP y cuentan con más clientes que direcciones. Naturalmente, no todos los clientes se conectan al mismo tiempo. Así, es posible asignar una dirección IP a cada cliente en el momento en que se conectan al proveedor. La dirección IP se conserva hasta que termina la conexión por PPP. Posteriormente, puede ser asignada a otro cliente.

PPP también tiene otros usos, por ejemplo, se utiliza para establecer la comunicación entre un módem ADSL y la pasarela ATM del operador de telecomunicaciones.

También se ha venido utilizando para conectar a trabajadores desplazados (p. ej. ordenador portátil) con sus oficinas a través de un centro de acceso remoto de su empresa. Aunque está aplicación se está abandonando en favor de las redes privadas virtuales, más seguras.

Trama PPP

Una trama PPP esta basada en HDLC.[1] Tiene un mínimo de 6 bytes y un máximo indeterminado. La trama HDLC con PPP es:

Etiqueta

Dirección

Control

Protocolo

Datos

FCS

Etiqueta <>

0x7e

0xFF

0x03

1 o 2 bytes[2]

Longitud variable. Puede llevar relleno.

2 o 4 bytes

0x7e Los más importantes son:

0x0021 para IP.

0xc021 para LCP.

0xc023 para PAP.

0xc223 para CHAP.

El campo FCS (Frame Check Sequence) es una secuencia de comprobación de trama. Se utiliza para detectar errores en la transmisión de la trama. El transmisor calcula el CRC del contenido de la trama y lo coloca en el campo FCS. El receptor calcula el CRC de la trama que recibe y lo compara con el valor que hay en el FCS. Si los valores son distintos, hay bits erróneos en la trama, por lo que se descarta. Si el campo FCS es de 2 bytes se usa un CRC de 16 bits. Si el campo FCS es de 4 bytes, se usa un CRC de 32 bits.

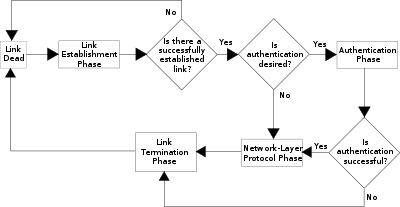

Funcionamiento

PPP consta de las siguientes fases:

Establecimiento de conexión. Durante esta fase, una computadora contacta con la otra y negocian los parámetros relativos al enlace usando el protocolo LCP. Este protocolo es una parte fundamental de PPP y por ello está definido en el mismo RFC. Usando LCP se negocia el método de autenticación que se va a utilizar, el tamaño de los datagramas, números mágicos para usar durante la autenticación,...

Autenticación. No es obligatorio. Existen dos protocolos de autenticación. El más básico e inseguro es PAP, aunque no se recomienda dado que manda el nombre de usuario y la contraseña en claro. Un método más avanzado y preferido por muchos ISPs es CHAP, en el cual la contraseña se manda cifrada.

Configuración de red. En esta fase se negocian parámetros dependientes del protocolo de red que se esté usando. PPP puede llevar muchos protocolos de red al mismo tiempo y es necesario configurar individualmente cada uno de estos protocolos. Para configurar un protocolo de red se usa el protocolo NCP correspondiente. Por ejemplo, si la red es IP, se usa el protocolo IPCP para asignar la dirección IP del cliente y sus servidores DNS.

Transmisión. Durante esta fase se manda y recibe la información de red. LCP se encarga de comprobar que la línea está activa durante periodos de inactividad. Obsérvese que PPP no proporciona cifrado de datos.

Terminación. La conexión puede ser finalizada en cualquier momento y por cualquier motivo.

PPP tiene todas las propiedades de un protocolo de nivel de enlace:

Garantía de recepción.

Recepción ordenada

Uso del puerto 53 para conexión bidireccional de sockets.

Usado en los balanceadores de carga (Load Balancer LB) como protocolo de distribución.

Red Telefónica Conmutada:

Se define la Red Telefónica Visual Envolvente (RTVE) como el conjunto de elementos constituido por todos los medios de transmisión y conmutación necesarios para enlazar a voluntad dos equipos terminales mediante un circuito físico que se establece específicamente para la comunicación y que desaparece una vez que se ha completado la misma. Se trata por tanto, de una red de telecomunicaciones conmutada.

La Red Telefónica Conmutada (RTC; también llamada Red Telefónica Básica o RTB) es una red de comunicación diseñada primordialmente para transmisión de voz, aunque pueda también transportar datos, por ejemplo en el caso del fax o de la conexión a Internet a través de un módem acústico.

Se trata de la red telefónica clásica, en la que los terminales telefónicos (teléfonos) se comunican con una central de conmutación a través de un solo canal compartido por la señal del micrófono y del auricular. En el caso de transmisión de datos hay una sola señal en el cable en un momento dado compuesta por la de subida más la de bajada, por lo que se hacen necesarios supresores de eco.

La voz va en banda base, es decir sin modulación (la señal producida por el micrófono se pone directamente en el cable).

Las señales de control (descolgar, marcar y colgar) se realizaban, desde los principios de la telefonía automática, mediante aperturas y cierre del bucle de abonado. En la actualidad, las operaciones de marcado ya no se realizan por apertura y cierre del bucle, sino mediante tonos que se envían por el terminal telefónico a la central a través del mismo par de cable que la conversación.En los años 70 se produjo un creciente proceso de digitalización influyendo en los sistemas de transmisión, en las centrales de conmutación de la red telefónica, manteniendo el bucle de abonados de manera analógica. Por lo tanto cuando la señal de voz, señal analógica llega a las centrales que trabajan de manera digital aparece la necesidad de digitalizar la señal de voz.

El sistema de codificación digital utilizado para digitalizar la señal telefónica fue la técnica de modulación por impulsos codificados, cuyos parámetros de digitalización son:

Frecuencia de muestreo:8000 Hz

Número de bits: 8

Ley A (Europa)

Ley µ (USA y Japón)

El tratamiento que se aplica a la señal analógica es: filtrado, muestreo y codificación de las muestras. La frecuencia de muestreo Fs es siempre superior a la Nyquist.

Características

Las Características esenciales de la RTC son:

Ofrece a cada usuario un circuito para señales analógicas con una banda base de 4KHz para cada conversación entre dos domicilios. Esta banda incluye espacios para banda de guarda anti-traslape (anti-aliasing) y para eliminación de interferencias provenientes de las líneas de «Distribución domiciliar de potencia eléctrica»

Única red con cobertura y capilaridad nacional, donde por capilaridad se entiende la capacidad que tiene la red para ramificarse progresivamente en conductores que llevan cada vez menor tráfico.

Capacidad de interconexión con las redes móviles. Es decir, la telefonía básica es entre aparatos fijos.

El costo para el usuario por la ocupación del circuito depende de la distancia entre los extremos y la duración de la conexión

Normalización para interconexión de RTCs.

Consta de Medios de transmisión y Centrales de conmutación. Los Medios de transmisión entre centrales se conocen como Troncales, y en la actualidad transportan principalmente señales digitales sincronizadas, usando tecnologías modernas, sobre todo ópticas. En cambio, los medios de transmisión entre los equipos domiciliarios y las centrales, es decir, las líneas de acceso a la red, continúan siendo pares de cobre, y se les sigue llamando líneas de abonado (abonado proviene del Francés y significa subscriptor). Las demás formas de acceder del domicilio a la central local, tales como enlaces inalámbricos fijos, enlaces por cable coaxial o fibra óptica, u otros tipos de lìneas de abonado que trasportan señales digitales (como ISDN o xDSL), no se consideran telefonía básica.

Arquitectura

Los componentes incluidos en la arquitectura de toda RTC son:

Terminal de abonado y línea telefónica de abonado (bucle local).

Centrales de Conmutación de circuitos

Sistema de transmisión

Sistema de Señalización

Esto correspondería exclusivamente al funcionamiento del teléfono.

Para poder transmitir datos por una Red Telefónica Conmutada, se necesita añadir otro elemento a la disponibilidad en tantos sitios de la infraestructura de la RTC la constituye en la solución más apropiada para introducir rápidamente cualquier Servicio de Telecomunicación nuevo.

GATEWAY:

Es un ordenador que permite las comunicaciones entre distintos tipos de plataformas, redes, ordenadores o programas. Para lograrlo traduce los distintos protocolos de comunicaciones que éstos utilizan. Es lo que se conoce como pasarela o puerta de acceso.

Con el objetivo de acceder a una red exterior desde una red local (LAN), se configuran puertas de enlace o Gateways, los cuales son normalmente equipos de computación preparados para tal fin. De este modo se conectam mediante protocolos y arquitecturas disímiles, diversas redes informáticas formadas por todo tipo de hardware y software.

Las operaciones realizadas por el gateway para brindar acceso a una red externa tienen que ver en su mayoría con Network Address Translation (NAT), traducciones de direcciones de red.

De este modo el enmascaramiento de IP, o IP Masquerading es la técnica que se emplea normalmente para dar acceso a la red de redes a las computadoras de la red local, compartiendo una misma IP externa proveniente de la misma conexión a Internet.

Visto de este modo un gateway es en definitiva un ruteador o router que conecta dos redes entre sí. En la mayoría de los casos la dirección empleada es 192.168.0.1 o 192.168.1.1, con rangos predefinidos, como por ejemplo 172.x.x.x, 192.x.x.x, reservando o englobando redes locales.

Para que una computadora funcione como gateway, entonces, debe poseer dos tarjedas de red. Cuando estamos manejand una PC conectada a una red con acceso a Internet, es cuestión de buscar la aplicación (generalmente se encontrará en el Panel de Control del sistema operativo) que se encarga de definir cuál es el gateway, conocer la dirección de IP e ingresarla. En casos de redes que funcionan mediante Dynamic Host Configuration Protocol Client el econtrar la puerta de enlace puede ser tan sencillo como poner en funcionamiento el cliente dhcp.

Relacionado con Gateway

- IGRP: IGRP (Interior Gateway Routing Protocol) Protocolo de enrutamiento de gateway interior. Protocolo desarrollado por Cisco para tratar los problemas asociados con el enrutamiento en redes heterogeneas de gran envergadura....

- Internet: Internet Conjunto de redes de ordenadores creada a partir de redes de menos tamaño, cuyo origen reside en la cooperación de dos universidades estadounidenses. Es la red global compuesta de...

- FPM: FPM Siglas de Fast Page Mode, memoria en modo paginado, el diseño más comun de chips de RAM dinámica. El acceso a los bits de memoria se realiza por medio...

- EIGRP: EIGRP (Extended Internal Gateway Routing Protocol). Un protocolo implementado en los routers Cisco system que mejora el protocolo IGRP de gateway fronterizo interno....

- Modo Promiscuo: Modo Promiscuo Modo en el que una computadora conectada a una red compartida captura todos los paquetes, incluyendo los paquetes destinados a otras computadoras.

En telecomunicaciones, el término gateway puede referirse a:

- Una puerta de enlace, un nodo en una red informática que sirve de punto de acceso a otra red.

- Una pasarela, un dispositivo dedicado a intercomunicar sistemas de protocolos incompatibles.

- Un gateway de pago, una interfaz de software entre un carrito de compras en la web y una cuenta de comerciate.

Ventajas:

lPuedes conectar desde cualquier máquina, o de todas al mismo tiempo!!

lPuedess ofrecer servicios a Internet desde distintas maquinas en la red interna

lTener control de donde se navega, o donde no se puede.

Desventajas

lSi tienes una conexión de baja velocidad, digamos un acceso telefónico, el ancho de banda será distribuido entre las diferentes máquinas que generen peticiones a Internet. Esto no es tan terrible si vas a navegar y verificar correo correo, pero si quieres jugar algún juego en red con gráficos pesados y demás, vas a tener menor rendimiento.

lTener control de donde se navega, o donde no se puede

BIBLIOGRAFIAS:

* en.wikipedia.org/.../Point-to-Point_Tunneling_Pr

* proton.ucting.udg.mx/dpto/tesis/xe1gzu/5-3.html

* es.wikipedia.org/wiki/Multiplexor

Suscribirse a:

Entradas (Atom)